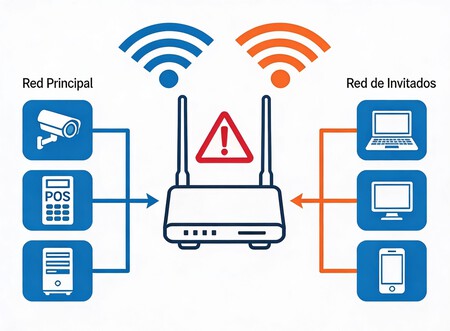

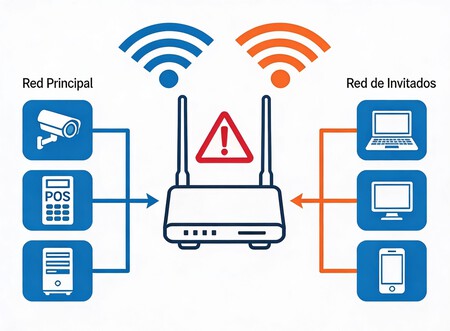

Soy el primero que tengo activado una red Wi-Fi de invitados para facilitar el acceso a mis amigos y familiares a conectividad Wi-Fi, sin comprometer la seguridad y privacidad de la red Wi-Fi a la que tengo conectados el resto de dispositivos de mi casa. La cafetería a la que voy habitualmente también lo hace.

Separar la red principal de la que usan visitas o clientes parecía suficiente para evitar que alguien conectado pudiera husmear en computadoras, móviles o impresoras ajenas. Sin embargo, este modelo acaba de recibir un revés importante.

Un grupo de investigadores ha presentado en el NDSS 2026 un ataque llamado AirSnitch lo que demuestra que esa separación puede romperse incluso cuando el enrutador tiene activado el aislamiento entre dispositivos y utiliza cifrado moderno como WPA2 o WPA3.

El problema de AirSnitch es que no es un ataque de fuerza bruta contra estos sistemas de protección, sino que ha encontrado un camino alternativo en el que, simplemente, esta protección no llega.

AirSnitch no es un ataque, es una alternativa

AirSnitch no es un programa malicioso listo para usar, sino una técnica que explota una vulnerabilidad en la forma en la que muchos puntos de acceso implementan el aislamiento de clientes. Esa función, presente en redes todas las redes de Wi-Fi domésticas, empresariales o públicas, debería impedir que dos dispositivos conectados a la misma Wi-Fi puedan comunicarse directamente entre sí.

El problema, según el estudio presentado en el Simposio de seguridad de redes y sistemas distribuidoses que ese aislamiento no forma parte de un estándar único y cada fabricante lo implementa a su manera. En sus pruebas, los investigadores analizaron 11 dispositivos diferentes, desde enrutadores domésticos hasta equipos profesionales y firmwares alternativos. Encontraron vulnerabilidades a las técnicas de AirSnitch en todos ellos.

es declaraciones recogidas por Ars TécnicaXin’an Zhou, uno de los autores del trabajo, afirmó que AirSnitch “rompe el cifrado Wi-Fi en todo el mundo y podría tener el potencial de permitir ciberataques avanzados. Nuestra investigación pincha principalmente el cable por completo para que estos ataques perjudiciales funcionen. Es realmente una amenaza para la seguridad de las redes en todo el mundo”.

Cómo funciona AirSnitch

La clave está en que, aunque los dispositivos estén “aislados” entre sí gracias al aislamiento de clientes, comparten ciertos mecanismos internos del enrutador que permiten organizar el tráfico de datos. AirSnitch aprovecha esa característica para engañar al punto de acceso y hacer que parte de la información que debería ir a otro dispositivo pase primero por el atacante.

En la práctica, eso permite colocarse en medio de la comunicación sin que la víctima lo perciba generando lo que en ciberseguridad se conoce como un hombre en el medio (hombre en medio), en el que toda la información de ese dispositivo pasa antes por un intermediario. Desde ahí, el atacante puede observar datos y, en determinados casos, modificarlos antes de que lleguen a su destino. Es decir, no se trata de adivinar la contraseña del Wi-Fi, sino de aprovechar cómo el propio router gestiona las conexiones internas una vez que alguien ya está conectado.

Los investigadores demostraron que esta técnica puede facilitar ataques adicionales, como redirigir a la víctima a páginas falsas o manipular ciertas comunicaciones internas si no están protegidas adecuadamente. El aislamiento, que debía impedir precisamente ese escenario, deja de ser una barrera efectiva.

El principal problema es que todos los dispositivos se conectan al mismo enrutador que los gestiona.

Por qué las redes públicas son el escenario más delicado

El riesgo es especialmente relevante en redes abiertas o compartidasPara muchas personas: cafeterías, aeropuertos, hoteles o espacios de coworking. En esos entornos, cualquier usuario puede conectarse lícitamente a través de la contraseña facilitada por el establecimiento y, si el punto de acceso es vulnerable, intentar explotar el fallo contra otros clientes conectados en ese momento.

En una red domestica el impacto es mucho más limitadoporque el atacante necesita conocer la contraseña para entrar primero. Es decir, tiene que ser uno de los invitados a los que ha dado la contraseña, no alguien externo. Aún así, la investigación demuestra que activar una red de invitados no garantiza por sí sola que los dispositivos queden completamente aislados.

Al ser un descubrimiento reciente, todavía no existe una solución universal inmediata para el usuario final. La corrección depende en gran medida de las actualizaciones de firmware por parte de los fabricantes o de cambios más profundos en ¿Cómo diseñan sus sistemas de aislamiento de dispositivos?.

Mientras tanto, en entornos empresariales se recomienda segmentar las redes de forma más estricta, utilizando configuraciones que separan realmente los dispositivos en distintos entornos internos y no dependen únicamente de una función del enrutador.

Para particulares, mantenga el equipo actualizado, use contraseñas robustas y evite realizar operaciones sensibles en redes públicas sin protección adicional son medidas razonables para reducir el riesgo de que continúe estando vigente. Necesitar una contraseña para conectarse a una red Wi-Fi no es garantía de seguridad ni de privacidad.

En Xataka | Guía de compras de VPN: nueve servicios a considerar para navegar de forma más segura

Imagen | Dejar de salpicar (Bernardo Hermant)